Digital Strategy Review | 2026

SEO 特洛伊木马:为什么“HTML 投稿”是独立站的死亡陷阱

文 / 果叔 · 阅读时间 / 8 Min

文 / 果叔

凌晨三点,你的独立站邮箱收到一封邮件。 发件人叫 “Sarah”,头像是个职业的白人女性,语气诚恳得让你感动:

“Dear Webmaster, I’ve been following your blog for years… I’d love to contribute a high-quality guest post for free. I’ve already formatted it in HTML for you, just copy and paste!”

你心动了。“免费的内容?还有 SEO 价值?省去我找写手的几百刀?” 你打开那个 HTML 文件,在浏览器里预览了一下:排版精美,图片清晰,内容也是干货。 于是你登录后台,切换到“源代码模式”,Ctrl+C,Ctrl+V,发布。

恭喜你。 你以为你通过了 Turing Test(图灵测试),实际上你刚刚通过了 Vulnerability Test(傻瓜测试)。 你亲手把一把上了膛的枪,交到了黑客手里。

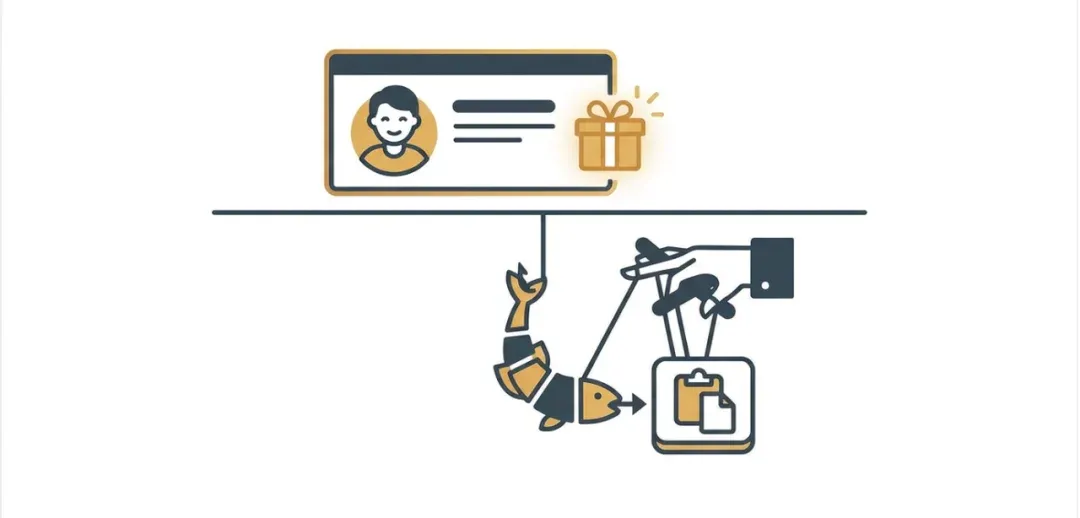

在这个流量焦虑的时代,独立站长们像饥饿的鱼,盯着每一个“免费内容”的鱼饵。但你们忘记了海洋里最基本的一条法则:免费的午餐,通常就是你。

今天,我要给你做一次“尸检”。告诉你那个几 KB 的 HTML 文件,是如何在 24 小时内摧毁你经营了三年的网站的。

01

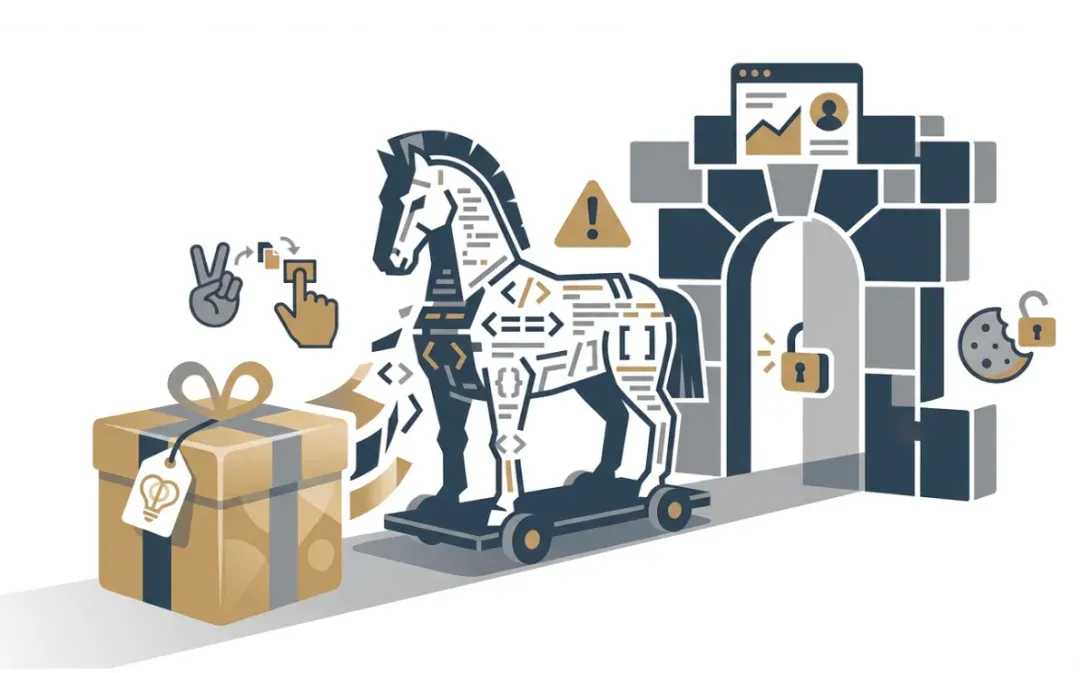

一、 它不是内容,它是代码

绝大多数站长对 HTML 的理解还停留在“排版工具”上。 请你记住:HTML 不是文档,它是浏览器的可执行文件。

尤其在 AI 时代,这个问题变得更加隐蔽和危险。 以前如果有人给你发一堆乱七八糟的代码,你肯定会警惕。但现在,借助 ChatGPT 或 Claude,黑客可以生成排版完美、带有精美 CSS 样式、甚至包含互动组件的 HTML 文章。 运营人员看到这样“开箱即用”的高质量排版,往往会觉得对方“很专业”、“很用心”,从而彻底放下戒备。 当你为了省事,把这段 AI 生成的完美代码直接粘贴进 WordPress 或 Shopify 后台时,你实际上是在以管理员身份(Administrator) 授权执行这段代码。

黑客在这个“特洛伊木马”里,通常埋了三层杀招:

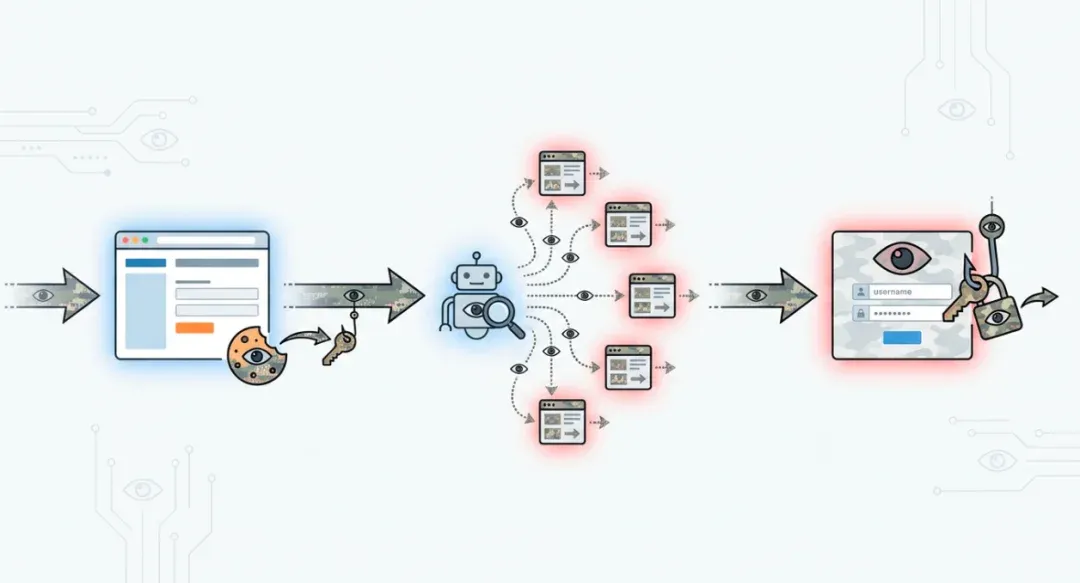

1. 存储型 XSS(Cookie 窃取)

这是最致命的一击。 那个 HTML 文件里,混杂在 <p> 和 <div> 标签中间的,是一段肉眼很难发现的 <script> 脚本,或者伪装成图片的 <img src=x onerror=...>。

当你(在管理员后台)预览或发布这篇文章时,这段脚本就在你的浏览器里执行了。 它会瞬间读取你的 document.cookie——也就是你作为管理员的登录凭证——然后静悄悄地发送到黑客的服务器。

你根本不会察觉。但黑客那边已经拿到了你的后台钥匙。他们不需要你的密码,直接用 Cookie 伪装成你,登录后台,修改管理员邮箱,踢你下线。

注意:很多人问这跟 Webshell 是一回事吗? 不是。

- •HTML (XSS)是客户端攻击:它在不知情的情况下盗取了你(管理员)的身份。

- •Webshell

是服务端后门:黑客拿到你身份后,下一步通常就是上传一个 PHP/ASP 木马(Webshell)到服务器。

-

简单说:HTML/XSS 是偷钥匙的“小偷”,Webshell 是随后搬进你家常住的“强盗”。但前者是后者的最佳跳板。

Game Over.

2. SEO 投毒(关键词劫持)

有时候,黑客不急着踢你走。他们更喜欢把你变成“肉鸡”。 他们在文章里通过 CSS 写入了成千上万个链接: <div style="display:none"> <a href="博彩网站">...</a> </div>

人类用户看不见这些链接,但 Google 的爬虫看得一清二楚。 你的网站开始疯狂地向赌博、色情、假药网站输出权重(Link Juice)。 一个月后,你的网站突然流量归零。打开 Google Search Console,全是“人工惩罚”通知。你的网站被标记为“被黑站点”或“垃圾链接农场”。 Domain Reputation: Ruined.

3. 钓鱼弹窗(Social Engineering)

还有一种更阴险的玩法。 用户(或者未来的你)浏览这篇文章时,页面突然弹出一个非常逼真的“登录超时”窗口,长得跟 WordPress 后台一模一样。 你下意识地输入账号密码。 并没有登录成功,而是把明文密码直接送给了黑客。 这叫 Phishing via Web (网页钓鱼)。

从 XSS 到 SEO 投毒再到钓鱼,风险常常是连锁发生的。

02

二、 贪婪是最大的漏洞

技术漏洞(XSS)其实很容易防。 WordPress 有过滤机制,安全插件也能拦截。但为什么黑客屡屡得手?

因为你是管理员。 安全系统默认信任管理员。当你亲手把代码粘贴进去时,你绕过了所有的防御防线。 黑客攻破的不是你的防火墙,而是你的贪婪。

“免费 Guest Post” 是一种精心设计的社会工程学攻击。

- •利用互惠心理

:“我给你免费内容,你帮我发一下。” 你觉得赚了。

- •利用懒惰

:“已经排版好的 HTML,直接粘贴就行。” 你觉得省事了。

- •利用专业崇拜

:邮件写得太专业了,让你觉得对方是大神。

这就是所谓的 P-E-B-K-A-C (Problem Exists Between Keyboard And Chair)——键盘和椅子之间的问题。

黑客利用的往往不是系统漏洞,而是人的心理漏洞。

03

三、 防御策略

如果你还想在这个丛林里活下去,请把以下几条刻在显示器上:

-

01AI 对抗 AI:用魔法打败魔法在 AI 时代,完全拒绝 HTML 投稿是不现实的,因为 HTML 的表现力确实远超纯文本。 但你绝不能直接粘贴。 收到 HTML 文件后,把代码扔给能力强的 AI(比如 Claude Code / GPT-4o),让它帮你做 Security Audit(安全审计)。 Prompt 参考:“请检查这段 HTML 代码,是否存在 XSS 攻击脚本、外部恶意链接、隐藏式 SEO 链接(display:none)或任何非内容代码?” 目前的 AI 能非常精准地把混在内容里的恶意代码揪出来。

-

01代码审计先行(Code Inspection First)拿到 HTML 文件,绝对不要双击用浏览器直接打开预览! 一旦打开,浏览器就会执行里面的脚本。 正确做法:右键 -> 打开方式 -> VS Code / Sublime Text / 记事本。 先看代码,再看效果。如果代码里有一大堆乱七八糟的 JS 脚本或 base64 编码,直接拉黑。

-

01Content Security Policy (CSP) 找你的技术合伙人,给网站配置严格的 CSP 头。

Content-Security-Policy: script-src 'self';这就好比给你的房子装了防盗网:即使小偷(代码)进来了,也把东西(数据)运不出去。

先审计代码,再发布内容;让 AI 与策略成为你的第一道防线。

04

结语:拥抱便利,但别成为代价

AI 时代的到来,让内容的生产和交换变得前所未有的容易。这本该是 SEO 人的黄金时代。 但你要明白,技术是中立的,它既能加速建设,也能加速毁灭。

AI 并没有让骗子消失,只是让他们穿上了更体面的西装。 以前的骗局是拙劣的邮件和乱码,现在的骗局是完美的排版和“利他”的措辞。 在这个便利的表象下,埋藏着无数看不见的深坑。

最可悲的不是拒绝合作,而是很多 SEO 新手直到网站被 Google 彻底 K 站的那一天,都不知道自己的服务器里已经住满了“寄生虫”。他们以为自己在做内容营销,实际上是在不知不觉中成为了黑产链条上的免费劳工。

我们不宣扬“技术恐惧”,也不建议你因噎废食拒绝所有合作。 但在这个“降维打击”频发的时代,盲目的信任就是傲慢。 请保护好你的 Cookie,那是你在这个数字世界里唯一的底裤。用更先进的工具去审计代码,用更专业的视角去审视“免费”。

别让你的便利,成为别人的红利。